| 일 | 월 | 화 | 수 | 목 | 금 | 토 |

|---|---|---|---|---|---|---|

| 1 | 2 | 3 | 4 | 5 | 6 | 7 |

| 8 | 9 | 10 | 11 | 12 | 13 | 14 |

| 15 | 16 | 17 | 18 | 19 | 20 | 21 |

| 22 | 23 | 24 | 25 | 26 | 27 | 28 |

| 29 | 30 |

- AI

- docker

- dreamhack.io

- 리눅스보안

- 취약점진단

- 정보보안산업기사

- gns3

- snort2.9

- DreamHack

- 데이터모델링

- NEXUS

- 보안컨설팅

- VMware

- 기아

- 보안기사실기

- Snort

- 스노트

- 정보보안기사

- 모의해킹

- Python

- Synology

- Bigdata

- 리눅스

- M1

- 웹모의해킹

- 유닉스

- 정보보안

- 드림핵

- NQ5

- GitLab

- Today

- Total

Security_Analysis

[DreamHack.io]_(2)_Session 본문

DreamHack.io 의 웹해킹 두번째 문제 "Session" 를 풀어보자.

Session은 간단하게 설명하면..

"서비스가 돌아가는 서버 측에 데이터를 저장, 세션의 키를 클라이언트에게 남겨두고,

브라우저는 필요시에 이 키값을 이용하여 서버에 저장 된 데이터를 사용"

{즉, 서버에 데이터 저장하고, 키를 클라이언트에 저장하며, 클라이언트의 키 값을 이용하여 서버에 저장된 데이터를 사용}

app.py를 먼저 확인해보자

# app.py

# ========================================================

users = {

'guest': 'guest',

'user': 'user1234',

'admin': FLAG

}

@app.route('/admin')

def admin():

# developer's note: review below commented code and uncomment it (TODO)

#session_id = request.cookies.get('sessionid', None)

#username = session_storage[session_id]

#if username != 'admin':

# return render_template('index.html')

return session_storage

로그인 할 수 있는 계정은 "guest", "user", "admin" 계정이 있는 것으로 확인되니까 guest 계정과, user 계정으로 로그인해보았다.

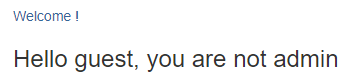

로그인 했더니, "guest", "user" 계정으로 로그인 했다고 나왔다.

우리는 지금까지의 3개의 힌트를 얻었다.

<1>. Session 관련된 문제라는 점

<2>. Cookie 문제와는 다르게 "/admin" 사이트가 존재하다는 점

<3>. Guest, User, Admin 계정 총 3개가 있다는 점

3번의 Guest 와 User 계정은 로그인 시도했지만, admin 계정은 비밀번호를 모르기 때문에 할 수 없고

2번에 /admin 사이트가 존재하다는 것과, 1번 힌트인 Session 을 종합해보면

"로그인 했을 때, SessionID 값은 서버에 저장이 되고, 키 값(ID)은 클라이언트에서 불러온다는 것"

그럼 <1번 힌트> 를 통해 guest 계정과 test 계정으로 접속했을때의 Session ID 값을 확인해보았다.

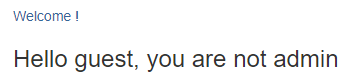

로그인한 각 사용자의 Session ID를 확인할 수 있었다.

그럼 마지막 힌트인 <2번 힌트> 인 "/admin" 사이트에 접속해보았다.

계정별로 확인했던 SessionID 값이 "/admin" 사이트에 모두 저장되어 있는 것을 확인할 수 있다.

그럼 guest와 User 계정에 대한 SessionID 값은 나왔으니, 필요한 건 "admin" 계정이기 때문에,

SessionId 의 Value에 admin 값을 넣어보았다.

admin 계정에 대한 SessionID 값이 /admin 페이지에 추가된 것을 확인했다.

그럼 해당 SessionID 값을 Value에다가 입력후 새로고침 해보았다.

플래그 찾기 성공!

다음 문제 : XSS_1

P.S> 모의해킹 자체를 처음하다보니 제가 알고있는게 많이 적어서,,, 혹시나 제가 생각했던게 잘못되었을 경우 언제든 피드백 부탁드립니다.

'[Penetration] > _WEB' 카테고리의 다른 글

| [DreamHack.io]_CSRF_2 (0) | 2023.12.02 |

|---|---|

| [DreamHack.io]_CSRF_1 (0) | 2023.12.01 |

| [DreamHack.io]_(4)_XSS_2 (1) | 2023.11.30 |

| [DreamHack.io]_(3)_XSS_1 (0) | 2023.11.29 |

| [DreamHack.io]_(1)_Cookie (0) | 2023.11.28 |