| 일 | 월 | 화 | 수 | 목 | 금 | 토 |

|---|---|---|---|---|---|---|

| 1 | 2 | 3 | 4 | 5 | 6 | 7 |

| 8 | 9 | 10 | 11 | 12 | 13 | 14 |

| 15 | 16 | 17 | 18 | 19 | 20 | 21 |

| 22 | 23 | 24 | 25 | 26 | 27 | 28 |

| 29 | 30 |

- 정보보안기사

- 모의해킹

- 취약점진단

- Python

- NEXUS

- 기아

- Snort

- 보안기사실기

- 드림핵

- VMware

- M1

- 리눅스보안

- docker

- AI

- dreamhack.io

- 스노트

- 데이터모델링

- Synology

- gns3

- 유닉스

- 웹모의해킹

- 정보보안산업기사

- DreamHack

- 보안컨설팅

- 리눅스

- NQ5

- GitLab

- Bigdata

- 정보보안

- snort2.9

- Today

- Total

Security_Analysis

[DreamHack.io]_CSRF_2 본문

DreamHack.io 의 웹해킹의 여섯번째 문제 "CSRF_2" 를 풀어보자.

CSRF란

"임의 이용자의 권한으로 임의 주소에 HTTP 요청을 보낼 수 있는 취약점으로, 공격자는 임의 이용자의 권한으로 서비스 기능을 사용하여 이득을 취할 수 있음"

app.py를 먼저 확인해보자

# app.py

# ========================================================

def check_csrf(param, cookie={"name": "name", "value": "value"}):

url = f"http://127.0.0.1:8000/vuln?param={urllib.parse.quote(param)}"

return read_url(url, cookie)

@app.route("/")

def index():

session_id = request.cookies.get('sessionid', None)

try:

username = session_storage[session_id]

except KeyError:

return render_template('index.html', text='please login')

return render_template('index.html', text=f'Hello {username}, {"flag is " + FLAG if username == "admin" else "you are not an admin"}')

@app.route("/vuln")

def vuln():

param = request.args.get("param", "").lower()

xss_filter = ["frame", "script", "on"]

for _ in xss_filter:

param = param.replace(_, "*")

return param

@app.route("/flag", methods=["GET", "POST"])

def flag():

if request.method == "GET":

return render_template("flag.html")

elif request.method == "POST":

param = request.form.get("param", "")

session_id = os.urandom(16).hex()

session_storage[session_id] = 'admin'

if not check_csrf(param, {"name":"sessionid", "value": session_id}):

return '<script>alert("wrong??");history.go(-1);</script>'

return '<script>alert("good");history.go(-1);</script>'

@app.route('/login', methods=['GET', 'POST'])

def login():

if request.method == 'GET':

return render_template('login.html')

elif request.method == 'POST':

username = request.form.get('username')

password = request.form.get('password')

try:

pw = users[username]

except:

return '<script>alert("not found user");history.go(-1);</script>'

if pw == password:

resp = make_response(redirect(url_for('index')) )

session_id = os.urandom(8).hex()

session_storage[session_id] = username

resp.set_cookie('sessionid', session_id)

return resp

return '<script>alert("wrong password");history.go(-1);</script>'

@app.route("/change_password")

def change_password():

pw = request.args.get("pw", "")

session_id = request.cookies.get('sessionid', None)

try:

username = session_storage[session_id]

except KeyError:

return render_template('index.html', text='please login')

users[username] = pw

return 'Done'

서버를 열어보면 이동할 수 있는 페이지가 3개가 존재하며 login 해야한다는 문구가 출력된다.

Vuln(csrf) Page

먼저 vuln(csrf) page 로 이동해보았다

Flag Page

두번째 페이지 flag로 이동해보았다.

Login Page

세번째 Login페이지로 이동해보았다.

힌트

코드및 각 입력 폼에 대해 몇가지 힌트를 얻었다.

<1>. 코드내에 Change_Password 사이트가 존재했고, 패스워드를 변경하면 'Done' 이라는 문구가 출력된다.

<2>. Flag 페이지에서 제출 버튼을 누를때와 Login에서 ID, PWD를 넘기는 것은 모두 "POST"를 사용한다

<3>.Flag 페이지에서 POST로 값을 넘기면 임의로 session_id를 16자리 만들고 session_storage에 생성한 16자리의 Value를 Admin 으로 저장

<4>. Login 페이지에서 pw와 password가 같으면 8자리 session_id를 만들고 username으로 Value 지정하면서 set_cookie 설정

풀이

2번째 힌트(POST)를 통해 각 함수에서 `elif request.method == "POST"`로 넘어간다는 것을 확인했고,

flag 사이트에서 전달받은 파라미터를 param 변수에 넣으면서 session_id를 생성한다는 것을 확인할 수 있다

session_storage = {}

def flag():

if request.method == "GET":

return render_template("flag.html")

elif request.method == "POST":

param = request.form.get("param", "") '전달받은 파라미터를 param 변수에 저장'

session_id = os.urandom(16).hex() 'hex 16자리 랜덤으로 session_id 변수 생성'

session_storage[session_id] = 'admin' 'session_storage 딕셔너리에 session_id Key의 Value는 admin으로 지정'

if not check_csrf(param, {"name":"sessionid", "value": session_id}): 'check_csrf 함수에 param 변수와, session_storage 딕셔너리의 Key, Value 전달'

return '<script>alert("wrong??");history.go(-1);</script>'

return '<script>alert("good");history.go(-1);</script>'

check_csrf 를 통해서 read_url로 parameter를 넘기기 때문에 change_password에 pw 값을 넘겨서 users[admin] 에 대한 Password를 pw로 변경하기 위한 구문을 작성

Done이 나오면 login.html 페이지로 넘어가서 username : admin / password :100025 로 로그인 시도

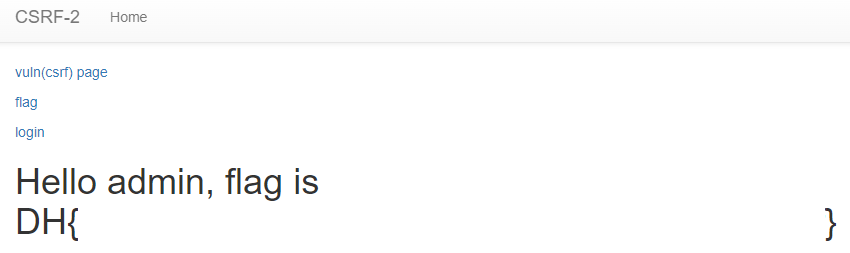

로그인 성공

플래그 찾기 성공!

다음 문제 :

P.S> 모의해킹 자체를 처음하다보니 제가 알고있는게 많이 적어서,,, 혹시나 제가 생각했던게 잘못되었을 경우 언제든 피드백 부탁드립니다.

'[Penetration] > _WEB' 카테고리의 다른 글

| [DreamHack.io]_SqlInjection_1 (0) | 2023.12.03 |

|---|---|

| [DreamHack.io]_CSRF_1 (0) | 2023.12.01 |

| [DreamHack.io]_(4)_XSS_2 (1) | 2023.11.30 |

| [DreamHack.io]_(3)_XSS_1 (0) | 2023.11.29 |

| [DreamHack.io]_(2)_Session (0) | 2023.11.28 |